Дем'яновіч Генрі

March 17, 2025Як ОГС самостійно оцінити власні ризики у сфері інформаційної безпеки?

За останні роки роботи з організаціями громадського суспільства я бачив багато різних інцидентів у сфері інформаційної безпеки. Найчастіше це були схожі між собою інциденти, хоча організації зовсім різні.

В цій статті я опишу вам, як ви можете спробувати оцінити власні ризики у сфері інформаційної безпеки, та мінімізувати їх. Поговоримо про ті ризики, з якими найчастіше стикаються організації, а також про принципи, які дозволять вам навчитися оцінювати ризики самостійно.

Перш за все варто визначитися з тим, які активи у вас є. Які ви маєте фізичні активи, дотичні до інформаційної безпеки? Паперові документи? Флешки? Диски? Комп’ютери та ноутбуки? Смартфони? Сервери? Щось ще? Випишіть їх у табличку.

Далі подумайте про не фізичні активи, якими ви користуєтеся, до яких маєте доступ: інформація, важливі документи та файли на вашій техніці, у хмарі, ваші акаунти від робочої пошти, програм, сервісів, месенджерів. Все це - теж активи. Запишіть і їх.

Вітаю, ви щойно створили реєстр активів інформаційної безпеки. Час переходити до реєстру ризиків! Візьміть кожен ваш актив, та перелічіть через кому все погане, що може із ним статися.

Наприклад робочий поштовий акаунт можуть зламати, можна забути від нього пароль, можна випадково видалити на своєму пристрої, або ж видалити сам акаунт в цілому. Можна загубити пристрій з відкритою робочою поштою.

Все це - ризики. В контексті нашої статті під ризиком ми розуміємо подію в майбутньому, яка може статися з якоюсь вірогідність та призвести до якихось наслідків. Для кожного активу можна знайти десяток-другий ризиків.

Ваша задача - спершу просто перелічити всі ризики, які існують для кожного з ваших активів. Далі ви можете помітити, що ризики часто перетинаються між собою різними способами. Цілком нормально їх згрупувати. Наприклад ризики “Злам корпоративної поштової скриньки”, “Злам особистої поштової скриньки”, “Злам корпоративної сторінки у фейсбуці” та подібні можна згрупувати в одну групу - злам акаунтів. Варто групувати схожі між собою ризики, які можна реалізувати схожими між собою способами. Наприклад злами акаунтів, та злами месенджерів групувати не варто, адже ламають їх по різному і часто з різною метою.

Отримавши трошки меншу кількість вже згрупованих ризиків, ви можете спробувати оцінити їх. Оцінювати можна і одразу всі, до групування, це дасть вам кращу картину, але забере сильно більше часу. То як оцінювати ризики? Є 2 способи, обидва об’єднує суб’єктивність. Без погляду спеціаліста правильно оцінити ризики може бути складно, але почати можна і самостійно.

Як оцінити вірогідність настання ризику та вплив ризику на вас? Це і є та суб’єктивна річ, яку без фахівця важко робити. Часто буде виходити так, що всі ваші ризики будуть "у червоній зоні", але насправді це не так. Опишу, як можна спробувати більш-менш прийнятно оцінити ризики.

Поговоримо про оцінку вірогідності. Вірогідність зручно оцінювати по 5-бальній шкалі: 1 - майже неможливо, 2 - маловірогідно, 3- ймовірно, 4 - дуже ймовірно, 5 - майже гарантовано.

Ось кілька питань, які можуть вам допомогти: Чи ставалося таке з нами раніше? Чи ставалося таке з кимось навколо нас раніше? Чи часто таке стається? Чи відомий нам хоча б один випадок, щоб таке сталося? Чи є у нас свідчення чи обґрунтовані підозри що таке може статися з нами? Можливо ми отримували погрози що таке станеться?

Оцінка впливу може ранжуватись приблизно так: 1 - впливу нема або він непомітний, 2 - малий вплив, 3 - помітний вплив, 4 - суттєвий вплив, 5 - катастрофа.

-

До катастрофи варто відносити ризики, які гарантують завершення діяльності вашої організації, можуть призвести до ще гірших наслідків, до фізичної розправи або до тюрми. Таких ризиків у ОГС в Україні в сфері інформаційної безпеки практично не існує.

-

Суттєвий вплив - ви не зможете більше продовжувати вашу правозахисну діяльність в тому ж об’ємі, або ви понесете колосальні фінансові втрати, які неспівставні з вашим бюджетом.

-

Помітний вплив - ви можете понести якісь фінансові втрати, зокрема на відновлення, але продовжите свою діяльність. Ви також можете зазнати репутаційних втрат, але вони не призведуть до закриття організації.

-

Малий вплив - ви можете понести несуттєві фінансові або нефінансові витрати, зокрема витратити кілька годин роботи IT-фахівця на відновлення

-

Непомітний вплив - це про щось, що можна повністю ігнорувати, наприклад хтось десь напише про вас щось погане, але це буде в особистому листуванні і ніяк не вплине на вас ні фінансово, ні репутаційно.

Кожна організація може визначити для себе свої критерії впливу ризику, його прийнятності, та ви можете скористатися наведеними вище лише як зразком.

Оцінивши кожен ризик по 5-бальній шкалі, ви можете обрати один з двох способів подальшої роботи із ризиками. Ви можете створити табличку, куди внесете всі ризики, їх вірогідність та вплив, а в полі результат помножите вірогідність на вплив. Далі відсортуйте табличку по стовпцю результатів, і подивіться, які ризики у вас найбільші.

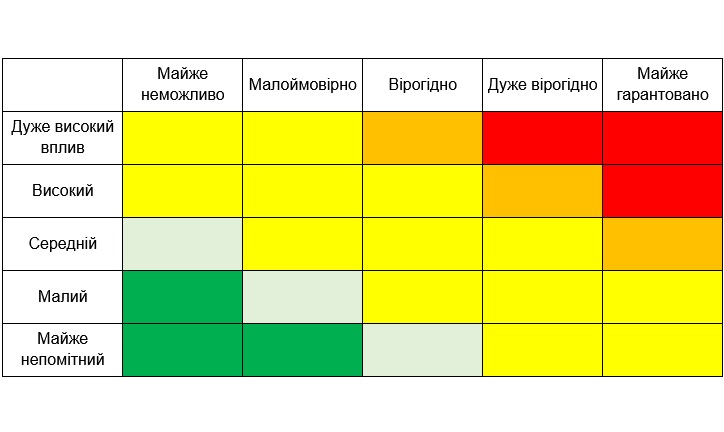

Друга опція - більш наочна. Намалюйте на фліпчарті чи ватмані матрицю ризиків, напишіть ризики на стікерах, обговоріть командою їх вірогідність та вплив, і розклейте їх на матриці. Ризики у червоній зоні потрібно обробляти обов’язково незалежно від наявності чи відсутності ресурсів. Помаранчева та жовті зони теж вимагають уваги, але вже по залишковому принципу.

Що робити далі, оцінивши всі ризики? Зменшувати їх! Про зменшення ризиків читайте у наступних статтях, або ж звертайтеся за консультацією.

Але завершимо на тому, що ви побачите перед собою список власних ризиків, їх “вагу”, та зрозумієте, з чого вам потрібно починати тут і зараз, а що може і почекати.